NIS2 overblik

I denne artikel går vi i dybden med NIS2, et EU-direktiv, der styrker cybersikkerheden i organisationer, som betragtes som kritisk infrastruktur.

- Artikler

- Compliance

- NIS2 Overblik

Indholdsfortegnelse

NIS2 overblik

NIS2-direktivet er på vej til at få stor betydning for, hvordan både offentlige og private virksomheder skal håndtere og beskytte deres netværk, systemer og data mod cyberangreb og andre sikkerhedsbrud.

Det er på mange måder en videreudvikling af det tidligere NIS-direktiv, men i praksis betyder det, at flere organisationer nu bliver omfattet af de nye krav, som indebærer omfattende sikkerhedstiltag, høje bøder og krav til større ledelsesmæssig involvering.

Nedenfor kan du læse om de vigtigste punkter fra NIS2, hvordan det konkret kan påvirke din virksomhed, og hvordan du kan udnytte det arbejde, som du allerede har lavet med GDPR, og måske endda ISO27001 til at komme godt i mål med NIS2.

Hvem er omfattet af NIS2?

En grundlæggende forskel fra det tidligere direktiv er, at flere organisationer bliver omfattet NIS2. Direktivets bilag I beskriver de sektorer, hvor organisationer kategoriseres som ‘væsentlige enheder’, og bilag II vedrører ‘vigtige enheder’.

Hvis man er usikker på, om ens virksomhed er omfattet af NIS2 eller hvordan man er omfattet, som enten væsentlig eller vigtig enhed, kan det være nødvendigt at gennemgå bilagene til loven for at se, om ens sektor er nævnt, eller om man opfylder størrelseskriterierne for mellemstore virksomheder. Nogle sektorer, som eksempelvis transport- og energisektorerne, er tydeligt nævnt, mens andre virksomheder bliver identificeret som ”kritiske” af de ansvarlige nationale ministerier.

Væsentlige og vigtige enheder

Opdelingen mellem væsentlige og vigtige enheder har betydning for graden af tilsyn og sanktioner, som en virksomhed kan udsættes for.

Væsentlige enheder er i højere grad udsat for et løbende og proaktivt tilsyn fra myndighederne, mens de vigtige enheder i udgangspunktet kun kommer under myndighedernes lup, hvis der er en konkret indikation på, at de ikke lever op til loven. Herudover er straffen for manglende efterlevelse af reglerne større for væsentlige enheder.

Der findes detaljerede regler for, hvornår en virksomhed hører til den ene eller anden kategori, men som tommelfingerregel skal man være særligt opmærksom, hvis man overskrider tærsklerne for mellemstore virksomheder og ens sektor samtidig er angivet i de tidligere nævnte bilag, der følger med lovteksten.

Enheder, der udfører kritiske opgaver eller funktioner for samfundet, kan blive betragtet som væsentlige uanset deres størrelse. Det gælder for eksempel statslige myndigheder og leverandører af kritiske tjenester. Hvert EU medlemsland bestemmer i sidste ende hvilke organisationer der er omfattet af direktivets regler, men du kan finde hele listen i §4 i lov om foranstaltninger til sikring af et højt cybersikkerhedsniveau, også kaldet NIS 2-loven.

Minimumskrav

Imodsætning til GDPR-reglerne, så indfører NIS2 mere specifikke krav til både væsentlige og vigtige enheders sikkerhedsforanstaltninger.

Loven kræver, at både væsentlige og vigtige enheder indfører passende foranstaltninger for at beskytte netværk og systemer, men også at disse foranstaltninger som minimum omfatter eller tager højde for:

- Politikker for risikoanalyse og informationssystemsikkerhed.

- Håndtering af hændelser.

- Driftskontinuitet, eksempelvis backup-styring og reetablering efter en katastrofe, og krisestyring.

- Forsyningskædesikkerhed, herunder sikkerhedsrelaterede aspekter vedrørende forholdene mellem den enkelte enhed og dens direkte leverandører eller tjenesteudbydere.

- Sikkerhed i forbindelse med erhvervelse, udvikling og vedligeholdelse af net- og informationssystemer, herunder håndtering og offentliggørelse af sårbarheder.

- Politikker og procedurer til vurdering af effektiviteten af foranstaltninger til styring af cybersikkerhedsrisici.

- Grundlæggende cyberhygiejnepraksisser og cybersikkerhedsuddannelse.

- Politikker og procedurer vedrørende brug af kryptografi og, hvor det er relevant, kryptering.

- Personalesikkerhed, adgangskontrolpolitikker og forvaltning af aktiver.

- Brug af løsninger med multifaktorautentificering eller kontinuerlig autentificering, sikret tale-, video- og tekstkommunikation og sikrede nødkommunikationssystemer internt hos enheden, hvor det er relevant.

NIS2 kræver altså, at din organisation arbejder seriøst med IT-sikkerheden. Det er eksempelvis ikke nok kun at tænke på sin egen datasikkerhed, da du også skal sikre, at leverandører, samarbejdspartnere og tjenesteudbydere har et forsvarligt niveau.

Alvorlige sikkerhedshændelser skal desuden anmeldes til myndighederne og CSIRT’en (Computer Security Incident Response Team) med de oplysninger, der er nødvendige for at vurdere hændelsens omfang. I Danmark er det Center for Cybersikkerhed, som varetager CSIRT funktionen.

Ledelseskrav

IT-sikkerhed risikerer ofte at blive et ansvar, der alene hviler på IT-afdelingen og håndteres inden for det eksisterende driftsbudget.

Ifølge Proofpoint’s undersøgelse, ‘Voice of the CISO’, har mange IT-sikkerhedschefer oplevet, at bestyrelsen ikke har været på bølgelængde med dem omkring cybersikkerhedstrusler. Dog er dette ved at ændre sig, muligvis som følge af de mange nye lovgivninger på det digitale område (GDPR, NIS2, AI Act, mv.).

Cybersikkerhed er et komplekst og tværfagligt felt, som kan være svært at forstå for en ikke-teknisk ledelse. Samtidig kræver effektive løsninger ofte flere ressourcer, hvilket stiller krav til budgetteringen. Dette skaber en ubalance i cybersikkerhedsindsatsen, der kan få alvorlige konsekvenser, hvis virksomheden rammes af et sikkerhedsbrud.

Netop derfor pålægger NIS2 topledelsen og bestyrelsen et direkte ansvar for cybersikkerheden i deres organisationer. Ledelsen skal ikke blot godkende de sikkerhedsforanstaltninger, virksomheden indfører, men også løbende sikre, at de fungerer i praksis. Derudover har de ansvar for at modtage relevant undervisning i cybersikkerhed og bør også tilskynde til, at alle medarbejdere får tilsvarende træning.

NIS2 vs. GDPR vs. ISO27001

Hvis man i forvejen har godt styr på GDPR og eventuelt har arbejdet med ISO27001 eller andre informationssikkerhedsstandarder, vil man opdage, at mange af de samme krav går igen, og derfor kan man også genbruge dele af sit arbejde.

Det gælder især kravet om løbende risikovurdering, klare ansvarsfordelinger, fastlagte processer for håndtering af databrud og sikkerhedshændelser og en tydelig forankring i organisationens øverste ledelse. De grundlæggende principper om at kende sine data, beskytte dem effektivt og reagere hurtigt på afvigelser eller angreb er universelle, og det er netop her, at virksomheder med et eksisterende compliance setup står stærkt.

Nedenstående tabel illustrerer, hvordan NIS2 overlapper med henholdsvis GDPR og ISO27001. Tabellen er ikke en udtømmende liste, men den viser tydeligt, at man kan genbruge dele af sine eksisterende erfaringer, dokumentation og compliance opgaver, hvis man allerede arbejder med cybersikkerhed.

| Fokusområde | NIS2 | GDPR | ISO27001 |

| Foranstaltninger | NIS2 har en liste med sikkerhedsforanstaltninger, som alle omfattede enheder bør efterleve. | Krav om passende tekniske og organisatoriske foranstaltninger til beskyttelse af persondata. | Indførelse af kontroller (fx adgangskontrol, kryptering) for at beskytte information. |

| Ledelsesansvar | Ledelsen skal godkende og overvåge sikkerhedsforanstaltninger og deltage i kurser. | GDPR stiller ikke specifikke krav til ledelsen, men dataansvarlige og databehandlere har et tydeligt ansvar for at beskytte personoplysninger jf. reglerne. | Krav om en tydelig topledelsesforankring og løbende gennemgang af informationssikkerhedspolitikken. |

| Risikostyring og dokumentation | Der skal findes skriftlige politikker for risikoanalyse, sikkerhedsprocedurer og hændelseshåndtering. | Man skal kunne dokumentere efterlevelse med reglerne, og for at kunne implementere ‘passende’ foranstaltninger, så kræves en risikovurdering, som derfor bør dokumenteres. | Både risikostyring og dokumentation er en integreret del af standarden. |

| Sikkerhedsbrud | Underretninger til myndigheder og CSIRT’en skal ske uden unødigt ophold ved væsentlige hændelser. | Anmeldelse af brud på persondatasikkerheden skal ske indenfor 72 timer til databeskyttelsesmyndigheden. | Krav om at have en defineret procedure for at opdage, rapportere og vurdere sikkerhedshændelser. |

| Træning og løbende awareness | Ledelse og ansatte bør modtage undervisning i cybersikkerhed og grundlæggende ”cyberhygiejne”. | Der er ikke et direkte lovkrav om træning, men det anbefales kraftigt som en organisatorisk foranstaltning, og for at medarbejderne som minimum kender kravene til behandling af persondata. | Standarden kræver, at organisationen sikrer passende kompetencer hos medarbejdere om sikkerhed. |

| Leverandørstyring | Fokus på sikring af sikkerheden i hele forsyningskæden. | Krav om at sikre databehandleraftaler, som skal efterleve den dataansvarliges krav. | Evaluering og styring af sikkerhedsrisici hos eksterne parter. |

| Kontinuitetsplanlægning. | Krav om etablering af forretningskontinuitet og genopretningsplaner. | Fortrolighed, tilgængelighed og integriteten af persondata skal sikres i alle forhold. | Udarbejdelse af kontinuitets- og beredskabsplaner som en del af ISMS’et. |

| Bøderegler og sanktioner | Bødeniveauet kan nå op til 2 % af den globale årlige omsætning eller 10 millioner euro. | Bødeniveauet kan nå op på 4 % af den globale årlige omsætning eller 20 millioner euro. | Det er frivilligt at følge standarden, så der gives ikke bøder. Manglende overholdelse af standarden kan dog føre til kontrakt- og tillidsproblemer med partnere. |

Tilsyn

For væsentlige enheder kan myndighederne bl.a. uden retskendelse gennemføre kontrol på stedet, kræve data udleveret, og udføre sikkerhedsaudits. Myndigheden kan endda kræve, at virksomheden får lavet uafhængige sikkerhedsaudits, og at resultaterne skal stilles til rådighed.

For vigtige enheder gælder sammenlignelige regler, men i første omgang kun hvis der er en konkret mistanke om manglende overholdelse, hvilket kaldes et reaktivt tilsyn i loven. Der findes mange detaljer i loven om, hvordan dette kan udspille sig i praksis, men hovedpointen her er, at myndighederne kan kontrollere din efterlevelse af reglerne.

Straf og bøder

Ved manglende efterlevelse af NIS2, så kan tilsynsmyndighederne give påbud, forbud og bøder, samt i nogle tilfælde kræve ledere midlertidigt afsat fra deres stilling.

Bødeniveauet for manglende efterlevelse kan nå op til 2% af organisationens globale årlige omsætning eller 10 millioner euro.

Compliance værktøjer

De øgede krav fra NIS2 fører til øget kompleksitet for de omfattede organisationer, fordi de ikke alene skal leve op til NIS2, men også GDPR, samt eventuelt frivillige standarder som ISO27001, og hertil kommer audits fra samarbejdspartnere og andre lovkrav.

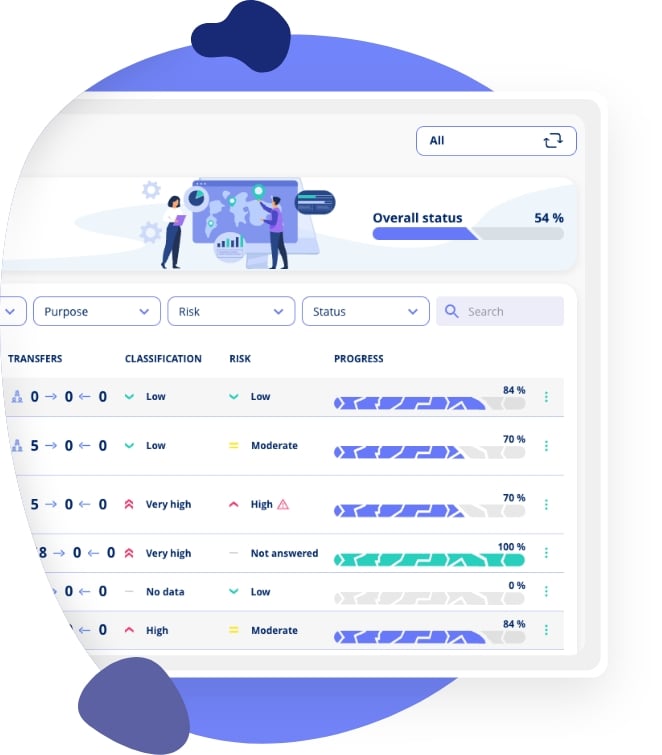

Derfor giver det god mening at tage et grundigt kig på de interne systemer og processer, som sikrer, at virksomheden forbliver compliant. Med så mange krav og opgaver kan det være svært at bevare overblikket og samtidig sikre, at informationen er tilgængelig for andre end blot compliance koordinatoren.

En nem og effektiv løsning på dette er at anvende compliance software, hvor alle processer, dokumenter, politikker, rapporter og opgaver samles ét sted. Dette gør det lettere at skabe overblik over, hvornår man har gennemført sin sidste risikovurdering, hvem der er ansvarlig for at opdatere en bestemt politik, hvordan man håndterer en konkret sikkerhedshændelse, samt inddrage ledelsen, så de kan tage det påkrævede ansvar for virksomhedens arbejde fx ved at sende en autogenereret afrapportering.

Ved at systematisere og samle compliance-opgaver kan dokumentation og arbejdsgange ofte genbruges på tværs af lovkrav. Hvis virksomheden allerede har en hændelseshåndteringsprocedure, der opfylder GDPR, kan den justeres, så den også lever op til NIS2.

Hvis man har certificeret sig efter ISO27001 og arbejder systematisk med fx sårbarhedsscanninger og leverandørstyring, så har man også en grundstamme, som i stor grad matcher de fleste af NIS2’s krav.

Momentum

Det kan være dyrt, tidskrævende og overvældende at sikre compliance med endnu en lovgivning.

Det er dog også en mulighed for at udnytte det momentum, lovgivningen skaber, til at opdatere sine eksisterende sikkerhedsprocesser og sikre, at ledelsen og medarbejderne har et fælles fokus på at beskytte virksomhedens data og systemer. Mange organisationer er vant til at se cybersikkerhed som et spørgsmål om at købe nye tekniske løsninger, men NIS2 kræver også, at du implementerer risikostyring, inddrager og uddanner ledelsen, samt opfordrer til uddannelse af alle medarbejdere.

NIS2 plan

Du kommer i gang med NIS2 ved at lave en modenhedsvurdering, hvor du identificerer risici og tester, hvor stærk organisationens nuværende sikkerhedsindsats egentlig er. Organisationen har jo formentlig allerede fået styr på GDPR-reglerne, hvorfra du kan genbruge flere af elementerne.

I denne modenhedsvurdering bør du se på alt fra tekniske løsninger til den konkrete forståelse for sikkerhedsrisici blandt ledelse og ansatte. Dernæst opstiller du en plan for at rette op på de mangler, der måtte være, og udpeger de personer, som skal være ansvarlige for at føre planen ud i livet. Derefter kan du arbejde med løbende audits og kontrolpunkter, der sikrer, at virksomhedens processer ikke bare forbliver pæne ord på papir, men også bliver efterlevet fx ved at bruge compliance software.

Det er ofte en kompleks opgave at leve op til flere regelsæt samtidig. Vores erfaring er dog, at de fleste virksomheder også kan drage nytte af synergieffekterne mellem GDPR, ISO27001 og NIS2, og at man med den rette støtte fra compliance software kan gøre processen smidig, og spare en masse frustration og arbejdstimer, som i stedet kan anvendes på andre opgaver og øge arbejdsglæden for de ansvarshavende medarbejdere.

GDPR Compliance Software

.jpeg)

.jpg)

.jpg)

.jpg)

.png)

.jpeg)

.jpg)

.jpg)

Info

.legal A/S

hello@dotlegal.com

+45 7027 0127

CVR: 40888888

Support

support@dotlegal.com

+45 7027 0127

Brug for hjælp?

Lad mig hjælpe jer i gang

.legal er ikke en advokatvirksomhed og er derfor ikke under tilsyn af Advokatrådet.